Аўтар:

Gregory Harris

Дата Стварэння:

11 Красавік 2021

Дата Абнаўлення:

1 Ліпень 2024

Задаволены

- крокі

- Метад 1 з 3: Укараненне SQL-кода

- Метад 2 з 3: Узлом каранёвага пароля

- Метад 3 з 3: Праломы ў базах дадзеных

- парады

- папярэджання

Каб абараніць сваю базу дадзеных ад хакераў, неабходна думаць, як хакер. Калі б вы былі хакерам, якую інфармацыю б шукалі? Як бы вы яе атрымалі? Існуе мноства розных тыпаў баз дадзеных і мноства спосабаў для іх узлому. Часцяком хакеры спрабуюць узламаць каранёвай пароль або выкарыстоўваюць эксплойт. Калі вам знаёмыя аператары SQL і асноўныя прынцыпы працы баз дадзеных, паспрабуйце ўзламаць адну з іх.

крокі

Метад 1 з 3: Укараненне SQL-кода

1 Даведайцеся, ці мае база дадзеных ўразлівыя месцы. Для гэтага метаду вам трэба разбірацца ў аператарах баз дадзеных. Запусціце браўзэр і адкрыйце інтэрфейс старонкі ўваходу ў базу дадзеных. Затым увядзіце '(адна двукоссе) у поле для імя карыстальніка. Націсніце «Увайсці». Калі з'явіцца памылка «SQL выключэнне: складзеная ў двукоссях радок няправільна завершана» або «недапушчальны сімвал», значыць, база дадзеных ўразлівая да ўкаранення SQL-кода.

1 Даведайцеся, ці мае база дадзеных ўразлівыя месцы. Для гэтага метаду вам трэба разбірацца ў аператарах баз дадзеных. Запусціце браўзэр і адкрыйце інтэрфейс старонкі ўваходу ў базу дадзеных. Затым увядзіце '(адна двукоссе) у поле для імя карыстальніка. Націсніце «Увайсці». Калі з'явіцца памылка «SQL выключэнне: складзеная ў двукоссях радок няправільна завершана» або «недапушчальны сімвал», значыць, база дадзеных ўразлівая да ўкаранення SQL-кода.  2 Знайдзіце колькасць слупкоў. Вярніцеся на старонку ўваходу базы дадзеных (або на любы іншы адрас, які заканчваецца на «id =» або «catid =") і націсніце на адрасную радок. Націсніце прабел пасля адрасы і ўвядзіце order by 1, пасля чаго націсніце ↵ Enter. Павялічце лік да 2 і націсніце ↵ Enter. Працягвайце павялічваць парадак, пакуль не з'явіцца памылка. Лічба, якую вы ўвялі перад лічбай з памылкай і будзе фактычным лікам слупкоў.

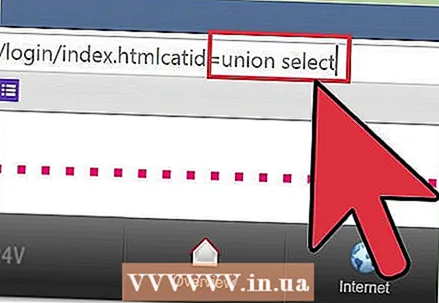

2 Знайдзіце колькасць слупкоў. Вярніцеся на старонку ўваходу базы дадзеных (або на любы іншы адрас, які заканчваецца на «id =» або «catid =") і націсніце на адрасную радок. Націсніце прабел пасля адрасы і ўвядзіце order by 1, пасля чаго націсніце ↵ Enter. Павялічце лік да 2 і націсніце ↵ Enter. Працягвайце павялічваць парадак, пакуль не з'явіцца памылка. Лічба, якую вы ўвялі перад лічбай з памылкай і будзе фактычным лікам слупкоў.  3 Даведайцеся, якія слупы прымаюць пошукавыя запыты. Знайдзіце адрасную радок і зменіце канец адрасы з catid = 1 або id = 1 на catid = -1 або id = -1. Націсніце прабел і ўвядзіце union select 1,2,3,4,5,6 (калі слупкоў 6).Кошт павінен весціся да агульнай колькасці слупкоў, пры гэтым кожная лічба павінна быць падзелена коскі. націсніце ↵ Enter і вы ўбачыце лічбы ўсіх слупкоў, якія прымаюць запыты.

3 Даведайцеся, якія слупы прымаюць пошукавыя запыты. Знайдзіце адрасную радок і зменіце канец адрасы з catid = 1 або id = 1 на catid = -1 або id = -1. Націсніце прабел і ўвядзіце union select 1,2,3,4,5,6 (калі слупкоў 6).Кошт павінен весціся да агульнай колькасці слупкоў, пры гэтым кожная лічба павінна быць падзелена коскі. націсніце ↵ Enter і вы ўбачыце лічбы ўсіх слупкоў, якія прымаюць запыты.  4 Увядзіце ў слупок аператары SQL. Напрыклад, калі вы хочаце даведацца імя бягучага карыстальніка і ўкараніць код у слупок 2, сцярыце ў адраснай радку усе пасля id = 1 і націсніце прабел. Затым увядзіце union select 1, concat (user ()), 3,4,5,6--. націсніце ↵ Enter і на экране з'явіцца імя бягучага карыстальніка базы дадзеных. Увядзіце розныя SQL-аператары, каб адлюстраваць розную інфармацыю, накшталт спісу імёнаў карыстальнікаў і пароляў для ўзлому.

4 Увядзіце ў слупок аператары SQL. Напрыклад, калі вы хочаце даведацца імя бягучага карыстальніка і ўкараніць код у слупок 2, сцярыце ў адраснай радку усе пасля id = 1 і націсніце прабел. Затым увядзіце union select 1, concat (user ()), 3,4,5,6--. націсніце ↵ Enter і на экране з'явіцца імя бягучага карыстальніка базы дадзеных. Увядзіце розныя SQL-аператары, каб адлюстраваць розную інфармацыю, накшталт спісу імёнаў карыстальнікаў і пароляў для ўзлому.

Метад 2 з 3: Узлом каранёвага пароля

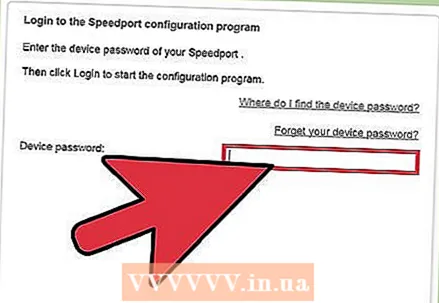

1 Паспрабуйце ўвайсці як суперпользователь, увёўшы пароль па змаўчанні. На некаторых базах дадзеных няма стандартнага пароля суперпользователя (адміна), так што паспрабуйце ўвайсці, пакінуўшы поле для пароля пустым. На іншых жа базах дадзеных усталяваны пароль па змаўчанні, які можна лёгка знайсці на форуме тэхнічнай падтрымкі.

1 Паспрабуйце ўвайсці як суперпользователь, увёўшы пароль па змаўчанні. На некаторых базах дадзеных няма стандартнага пароля суперпользователя (адміна), так што паспрабуйце ўвайсці, пакінуўшы поле для пароля пустым. На іншых жа базах дадзеных усталяваны пароль па змаўчанні, які можна лёгка знайсці на форуме тэхнічнай падтрымкі.  2 Паспрабуйце ўвесці распаўсюджаныя паролі. Калі адмін абараніў рахунак паролем (што вельмі верагодна), паспрабуйце ўвесці распаўсюджаныя камбінацыі імя карыстальніка і пароля. Некаторыя хакеры публічна размяшчаюць спісы узламаных пароляў, пры гэтым яны выкарыстоўваюць адмысловыя праграмы для ўзлому. Паспрабуйце ўвесці розныя камбінацыі імя карыстальніка і пароля.

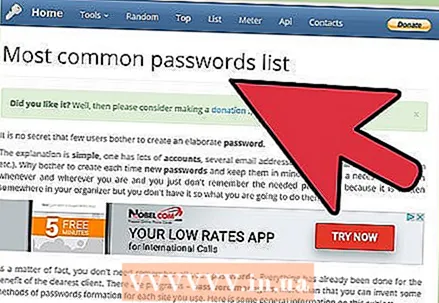

2 Паспрабуйце ўвесці распаўсюджаныя паролі. Калі адмін абараніў рахунак паролем (што вельмі верагодна), паспрабуйце ўвесці распаўсюджаныя камбінацыі імя карыстальніка і пароля. Некаторыя хакеры публічна размяшчаюць спісы узламаных пароляў, пры гэтым яны выкарыстоўваюць адмысловыя праграмы для ўзлому. Паспрабуйце ўвесці розныя камбінацыі імя карыстальніка і пароля. - Знайсці сход пароляў можна на гэтым надзейным сайце: https://github.com/danielmiessler/SecLists/tree/master/Passwords.

- Ручной ўвод пароляў можа заняць вельмі шмат часу, але ўсё ж выпрабуйце поспех, і толькі затым пераходзіце да цяжкай артылерыі.

3 Скарыстайцеся праграмай для ўзлому пароляў. Скарыстайцеся рознымі праграмамі і паспрабуйце ўзламаць пароль шляхам уводу тысяч слоў і камбінацый літар, лічбаў і знакаў.

3 Скарыстайцеся праграмай для ўзлому пароляў. Скарыстайцеся рознымі праграмамі і паспрабуйце ўзламаць пароль шляхам уводу тысяч слоў і камбінацый літар, лічбаў і знакаў. - Папулярнымі праграмамі для ўзлому пароляў з'яўляюцца: DBPwAudit (для Oracle, MySQL, MS-SQL and DB2) і Access Passview (для MS Access). З іх дапамогай можна ўзламаць пароль шматлікіх баз дадзеных. У Google таксама можна знайсці праграму для ўзлому, спецыяльна распрацаваную для вашай базы дадзеных. Напрыклад, увядзіце ў пошукавы радок фразу праграма для ўзлому oracle db, калі хочаце ўзламаць базу дадзеных Oracle.

- Калі ў вас ёсць рахунак на сэрвэры, на якім стаіць база дадзеных, запусціце праграму для ўзлому хэшаў (напрыклад, John the Ripper) і паспрабуйце ўзламаць файл з паролем. У розных базах дадзеных файл з хэшем знаходзіцца ў розных месцах.

- Спампоўвайце праграмы толькі з правераных сайтаў. Уважліва вывучыце праграмы, перш чым пачаць імі карыстацца.

Метад 3 з 3: Праломы ў базах дадзеных

1 Знайдзіце эксплойт. Sectools.org ўжо на працягу дзесяці гадоў складае спіс розных сродкаў абароны (уключаючы эксплойты). Іх праграмы карыстаюцца добрай рэпутацыяй і выкарыстоўваюцца сістэмнымі адміністратарамі для абароны сваіх сістэм па ўсім свеце. Адкрыйце іх спіс эксплойтаў (ці знайдзіце іх на іншым надзейным сайце) і знайдзіце праграмы або тэкставыя файлы, з дапамогай якіх можна пракрасціся ў базы дадзеных.

1 Знайдзіце эксплойт. Sectools.org ўжо на працягу дзесяці гадоў складае спіс розных сродкаў абароны (уключаючы эксплойты). Іх праграмы карыстаюцца добрай рэпутацыяй і выкарыстоўваюцца сістэмнымі адміністратарамі для абароны сваіх сістэм па ўсім свеце. Адкрыйце іх спіс эксплойтаў (ці знайдзіце іх на іншым надзейным сайце) і знайдзіце праграмы або тэкставыя файлы, з дапамогай якіх можна пракрасціся ў базы дадзеных. - Яшчэ адным сайтам са спісам эксплойтаў з'яўляецца www.exploit-db.com. Зайдзіце на іх сайт і націсніце на спасылку «Search» (Пошук), затым знайдзіце базу дадзеных, якую хочаце ўзламаць (напрыклад, «oracle»). Увядзіце капчу ў адпаведнае поле і націсніце на кнопку пошуку.

- Абавязкова вывучыце ўсе эксплойты, якія збіраецеся праверыць, каб ведаць, што рабіць у выпадку ўзнікнення праблемы.

2 Знайдзіце ўразлівую сетку шляхам вардрайвинга. Вардрайвинг - гэта перамяшчэнне на аўтамабілі (на ровары або пешшу) па раёне з уключанай праграмай сканавання сеткі (накшталт NetStumbler або Kismet) з мэтай пошуку неабароненых сетак. Тэхнічна, вардрайвинг з'яўляецца законным, але вось праводзіць нелегальныя дзеянні з сеткі, якую вы знайшлі шляхам вардрайвинга - не.

2 Знайдзіце ўразлівую сетку шляхам вардрайвинга. Вардрайвинг - гэта перамяшчэнне на аўтамабілі (на ровары або пешшу) па раёне з уключанай праграмай сканавання сеткі (накшталт NetStumbler або Kismet) з мэтай пошуку неабароненых сетак. Тэхнічна, вардрайвинг з'яўляецца законным, але вось праводзіць нелегальныя дзеянні з сеткі, якую вы знайшлі шляхам вардрайвинга - не.  3 Скарыстайцеся праломам ў базе дадзеных з ўразлівай сеткі. Калі вы робіце тое, чаго не варта, трымайцеся далей ад сваёй сеткі. Падключыцеся праз бесправоднае злучэнне да адной з адкрытай сетак, якую знайшлі вардрайвингом, і запусціце абраны эксплойт.

3 Скарыстайцеся праломам ў базе дадзеных з ўразлівай сеткі. Калі вы робіце тое, чаго не варта, трымайцеся далей ад сваёй сеткі. Падключыцеся праз бесправоднае злучэнне да адной з адкрытай сетак, якую знайшлі вардрайвингом, і запусціце абраны эксплойт.

парады

- Заўсёды захоўваеце важныя дадзеныя пад абаронай брандмаўэра.

- Абавязкова абароніце бесправадную сетку паролем, каб вардрайверы не змаглі выкарыстаць вашу хатнюю сетку для запуску эксплойтаў.

- Знайдзіце іншых хакераў і папытаеце іх даць вам пару саветаў.Часам самыя карысныя веды аб працы хакераў нельга знайсці ў публічным доступе.

папярэджання

- Даведайцеся пра законы і наступствах ўзлому ў сваёй краіне.

- Ніколі не спрабуйце атрымаць незаконны доступ да прылады з сваёй сеткі.

- Уваход у чужую базу дадзеных з'яўляецца незаконным.